Intégration du système de porte à tourniquets: Protocoles, Plateformes et comment tout connecter

2026-04-11

Un livre autonomeIntégration du système de porte à tourniquets Le projet qui s’arrête à la porte du matériel passe complètement à côté de l’essentiel. La valeur réelle de la porte n’est pas la barrière physique — c’est les données générées par la barrière: qui est entré, quand, Par quelle voie, avec quelle qualification, et si l’événement a été autorisé ou refusé. SansIntégration du système de porte à tourniquets Vers l’écosystème logiciel plus large, Ces données se trouvent dans un journal isolé du contrôleur que personne ne lit, exportations vers un tableur que personne ne met à jour, et ne se connecte à rien qui fasse réellement fonctionner le bâtiment. L’objectif d’une réussite bien réaliséeIntégration du système de porte à tourniquets est un système connecté où chaque événement de porte s’enchaîne automatiquement vers les quais qui en ont besoin — contrôle d’accès, RH, Paie, Gestion vidéo, et la gestion des bâtiments — sans transfert manuel de données à aucune étape.

Ce guide couvre les protocoles de communication qui rendent possibles les connexions gate-to-system, L’écosystème complet de plateformes auxquelles une porte de tourniquet peut se connecter, Cloud vs. Compromis sur site sur architecture, Et les décisions d’intégration que la plupart des acheteurs prennent mal du premier coup.

Que signifie réellement l’intégration du système de portails à tourniquets?

Intégration du système de portail à tourniquet est le processus de connexion du contrôleur matériel de la porte tourniquet à une ou plusieurs plateformes logicielles externes afin que les événements de la porte, Autorisations d’accès, et les données d’identifiants circulent automatiquement entre les systèmes.

À la couche matérielle, Le contrôleur de porte gère l’opération physique de la porte — la lecture des identifiants, Vérification de l’autorisation, Ouverture de la barrière, Événements forestiers. Au niveau logiciel, Plateformes de contrôle d’accès, Systèmes RH, Logiciel de présence, et les systèmes de gestion vidéo consomment et agissent sur ces données d’événement. L’intégration relie ces deux couches via un protocole de communication ou une API — supprimant l’intermédiaire humain qui serait autrement nécessaire pour transférer les données entre elles.

Un exemple pratique: un employé scanne sa carte RFID à la porte. La porte s’ouvre. Le contrôleur d’accès enregistre l’événement avec l’horodatage et l’identifiant de carte. Cet événement met automatiquement à jour le système de présence RH avec un enregistrement d’arrivée. La plateforme de paie synchronise les données de présence à la fin du service. Le système de gestion vidéo attache un clip de vidéosurveillance de 10 secondes au journal d’événements d’entrée. Tout cela se passe sans que personne ne touche au clavier. C’est ce queIntégration du système de porte à tourniquets livre réellement dans un déploiement bien configuré.

Pour un aperçu des configurations disponibles des portes Ironman et de leurs capacités d’intégration, lePorte à tourniquet Page principale et leSolutions de portail de tourniquets de contrôle d’accès Page couvrant l’ensemble des produits et de la gamme de plateformes.

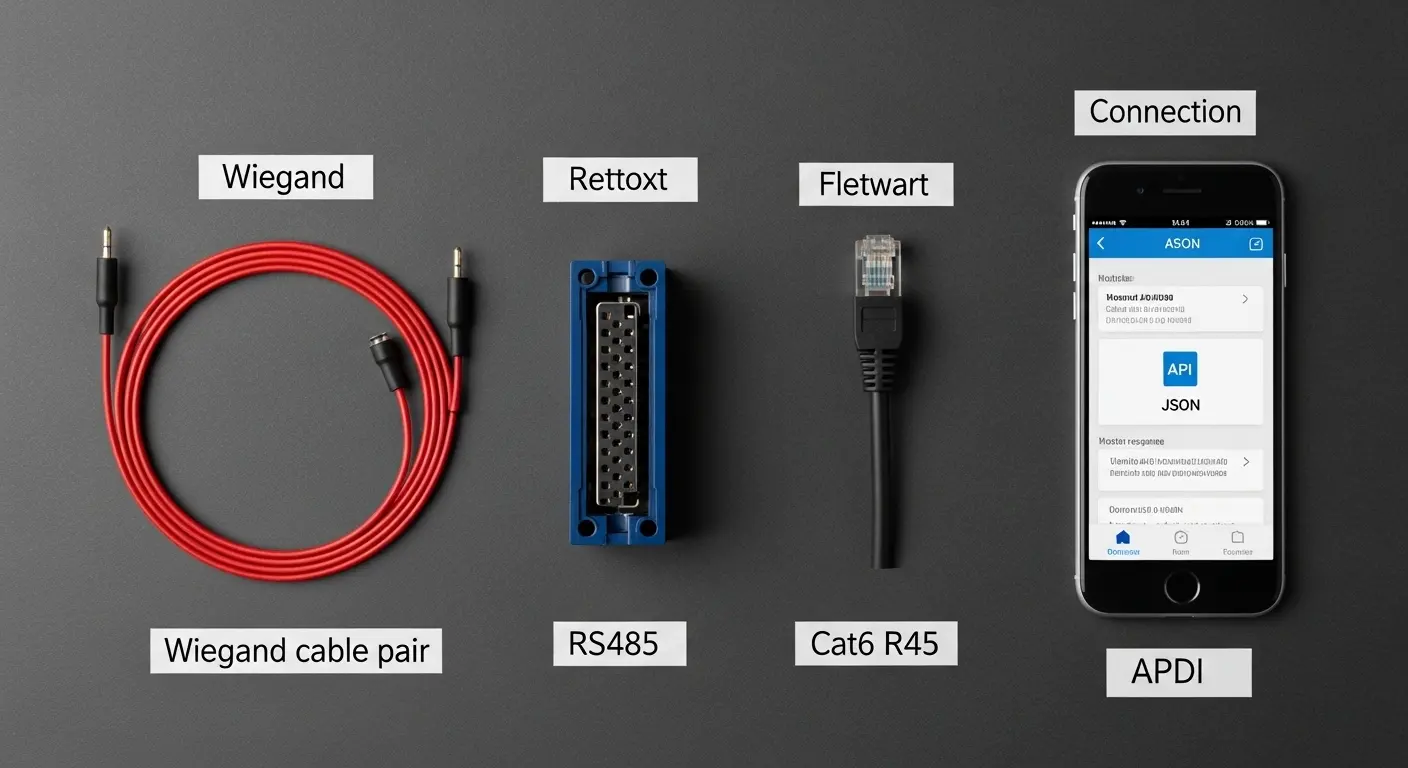

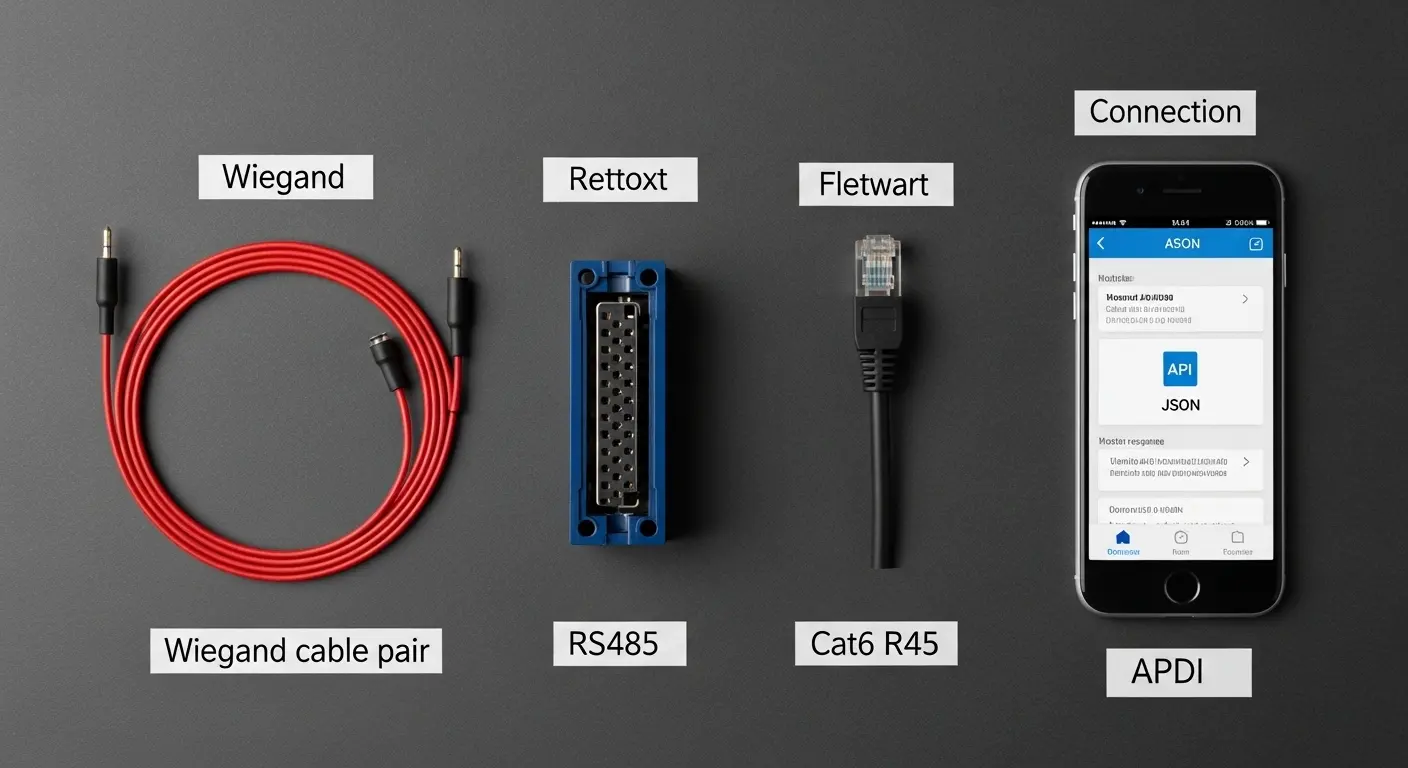

Protocoles de communication: La base de chaque intégration de système de portail tourniquet

Le protocole de communication est le langage utilisé par le contrôleur de porte pour communiquer avec des systèmes externes. Choisir le mauvais protocole pour votre environnement crée des problèmes de compatibilité qu’aucune configuration logicielle ne peut résoudre.

Wiegand

Wiegand est la norme héritée pour la communication de contrôle d’accès. La plupart des lecteurs de cartes RFID, Lecteurs biométriques, et les modules de crédences produisent Wiegand 26 ou Wiegand 34 Format. Wiegand est une question simple, unidirectionnel, Signal basse tension — Le lecteur envoie les données d’identifiants au contrôleur; Le contrôleur renvoie un signal de relais ouvert ou de fermeture. Ce n’est pas un protocole réseau et ne contient aucune métadonnée au-delà de l’identifiant d’identifiant.

Wiegand convient à des environnements où l’infrastructure existante est construite autour des panneaux de contrôle d’accès Wiegand, où les câbles sont courts (Sous 150 m), et où l’exigence d’intégration est simplement de l’identifiant à la porte. Il ne supporte pas l’échange de données bidirectionnel, Gestion à distance, ou l’exportation native des données d’événements.

RS485

RS485 est un protocole de bus série différentiel qui prend en charge des câbles allant jusqu’à 1,200 Compteurs et topologie multi-dispositifs sur un seul câble. Il permet une communication bidirectionnelle des données entre les contrôleurs de portes et les systèmes logiciels — ce qui en fait la première voie de mise à niveau depuis Wiegand pour les installations nécessitant une exportation de données événementielles vers des logiciels de présence ou de contrôle d’accès.

La plupart des contrôleurs de tourniquets avec sortie RS485 peuvent envoyer des enregistrements d’événements horodatés vers une plateforme de gestion des assiduités ou un système RH en quasi-temps réel. Pour les environnements industriels, Installations de fabrication, et tout déploiement avec de longues lignes de câbles entre la porte et la salle de contrôle, RS485 est le protocole d’intégration pratique.

TCP/IP

La connexion réseau TCP/IP transforme le contrôleur de porte en un dispositif réseau. Chaque contrôleur reçoit une adresse IP, se connecte au réseau local ou WAN du bâtiment, et communique avec le serveur de contrôle d’accès ou la plateforme cloud en utilisant l’infrastructure réseau existante du bâtiment. Aucun câblage de signal supplémentaire n’est nécessaire au-delà d’un dépôt réseau standard Cat5e ou Cat6 vers l’armoire de la porte.

L’intégration TCP/IP prend en charge les données bidirectionnelles à grande vitesse — mises à jour des permissions en temps réel envoyées à la porte, journaux d’événements consultés sur le serveur, Gestion à distance de la porte depuis n’importe quel endroit du réseau. Pour les déploiements multi-sites et les systèmes connectés au cloud, TCP/IP est la méthode de connexion standard.

API ouverte / REST API

L’intégration Open API permet au système de portes d’échanger des données avec toute plateforme tierce prenant en charge les appels API REST — systèmes RH, Logiciels de paie, Plateformes de gestion des visiteurs, Systèmes de gestion des bâtiments, et des applications personnalisées en interne. Le middleware de contrôle d’accès ou contrôleur cloud expose des points d’accès API que les plateformes externes appellent pour envoyer des mises à jour d’identifiants ou extraire des journaux d’événements.

Pour les environnements d’entreprise où la porte à tourniquets doit se connecter aux systèmes ERP, Plateformes de gestion de la main-d’œuvre, ou applications personnalisées, open API est le seul protocole qui permet ce niveau de flexibilité d’intégration. LePortail de tourniquets basé sur le cloud plateforme utilise TCP/IP et une architecture API ouverte pour supporter les connexions avec des plateformes tierces sans exigences de middleware propriétaire.

Comparaison des protocoles

| Protocole | Répartition | Direction | Vitesse | Meilleur pour |

|---|---|---|---|---|

| Wiegand | Sous 150 m | À sens unique | Bas | Panneaux de contrôle d’accès hérités |

| RS485 | Jusqu’à 1 200 m | À double sens | Modéré | Systèmes de fréquentation, Usines |

| TCP/IP | Portée du réseau | À double sens | Haut | Multi-sites, nuage, Enterprise |

| API ouverte | Portée du réseau | À double sens | Haut | ERP, RH, Plateformes personnalisées |

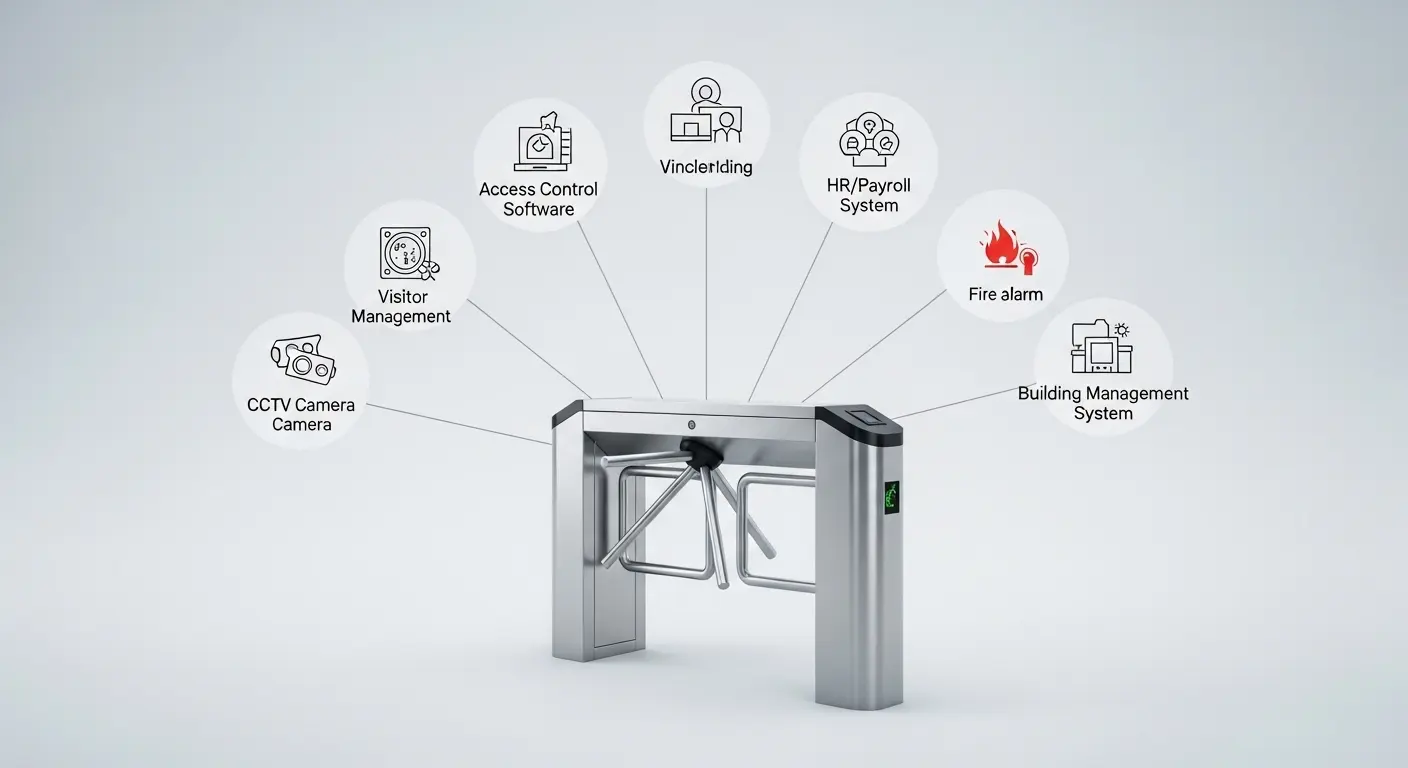

L’écosystème complet de l’intégration: À quoi peut se connecter un portapage à tourniquet ??

Un bien spécifiéIntégration du système de porte à tourniquets se connecte à plus qu’un simple panneau de contrôle d’accès. Voici l’écosystème complet — et ce que chaque connexion apporte en pratique.

Logiciel de contrôle d’accès

La couche d’intégration centrale. La plateforme de contrôle d’accès contient la base de données des accréditations, Règles d’autorisation, Définitions de l’accès aux zones, et horaires. Le contrôleur de porte reçoit les données d’autorisation de la plateforme et renvoie les journaux d’événements d’entrée. Lorsque l’accès d’un employé est révoqué sur la plateforme, Le changement se propage immédiatement à toutes les portes connectées — aucune collecte physique des identifiants n’est requise.

Systèmes RH et Paie

Les événements d’entrée et de sortie de tourniquets sont des registres de fréquentation horodatés. Avec connexion RS485 ou TCP/IP, ces événements s’exportent automatiquement vers un logiciel de gestion des assiduités et vers les plateformes RH et paie. Les heures de début et de fin de quart sont confirmées par de véritables événements de balayage de porte — éliminant ainsi le coup de poing en couple, Entrées estimées en temps, et la rapprochement manuel des feuilles de temps. LePorte de tourniquet à code-barres prend en charge des événements de certification basés sur QR qui alimentent le même flux d’exportation de présence pour les populations de visiteurs et de sous-traitants, parallèlement aux événements RFID du personnel.

Systèmes de gestion des visiteurs (VMS)

Le VMS génère des identifiants visiteurs temporaires, les transmet par e-mail ou SMS, et envoie les données d’autorisation des identifiants au contrôleur de porte via une API. À l’arrivée des visiteurs, la porte vérifie l’accréditation par rapport à l’autorisation VMS en temps réel, Enregistre le record de visites, et déclenche le VMS pour indiquer la visite comme active. À la sortie, Le scan de sortie marque la visite comme terminée et désactive automatiquement l’accréditation.

Vidéosurveillance (CCTV/VMS)

L’intégration vidéo attache un court clip caméra à chaque enregistrement d’événement de la porte — le 5 À 10 Secondes de séquence correspondant au moment exact d’un scan de certification. Quand une équipe de sécurité examine un événement d’entrée signalé, Le clip de la caméra est directement lié dans le journal des événements, éliminant la nécessité de fouiller des heures de vidéosurveillance non liée pour trouver le moment pertinent. Pour les environnements à haute sécurité, Cet enregistrement lié événement-vidéoclip constitue une capacité majeure d’audit et d’enquête sur les incidents.

Systèmes d’alarme incendie et d’urgence

L’intégration de l’alarme incendie ouvre automatiquement toutes les barrières de la porte lors de l’activation de l’alarme incendie — éliminant ainsi tout obstacle physique des voies d’évacuation d’urgence. C’est une exigence de sécurité non négociable dans la plupart des juridictions. Le contrôleur de la porte surveille un signal de relais à contact sec provenant du panneau d’alarme incendie; lors de l’activation de l’alarme, Le relais déclenche toutes les portes connectées en mode passage libre ou ouvert, quel que soit le statut de diplôme. Le mode d’urgence doit être testé lors de la mise en service et inclus dans le cycle régulier de tests de sécurité incendie du site.

Systèmes de gestion des bâtiments (BMS)

La connexion BMS permet aux données d’occupation des portes de tourniquets de fournir des décisions en temps réel de gestion du bâtiment — activation de la zone CVC basée sur une occupation confirmée, Contrôle de l’éclairage par sol, et la gestion de l’énergie par réel vs. Niveau d’occupation programmée. Pour les grands campus d’entreprises et les bâtiments gouvernementaux, Les données de portes connectées au BMS remplacent les modèles d’occupation estimés par les événements d’entrée et de sortie réels comptés.

Architecture d’intégration Cloud vs On-Premise

Cette décision détermine le comportement du système d’intégration lors des coupures réseau, Comment les identifiants sont gérés sur plusieurs sites, et à quel est le coût total de l’infrastructure informatique sur le long terme.

Architecture sur site Stocke la base de données de contrôle d’accès, Journaux d’événements, et une plateforme de gestion des identifiants sur un serveur local au sein de l’installation. Les contrôleurs de porte se connectent au serveur local via TCP/IP ou RS485. Les systèmes sur site fonctionnent de manière indépendante lors des pannes d’internet — la vérification des accréditations utilise la base de données en cache locale, Pas une connexion cloud distante. Pour les installations avec des exigences strictes de souveraineté des données, Environnements classifiés, ou une infrastructure internet peu fiable, L’architecture sur site est la bonne spécification. La contrainte, c’est que la gestion à distance, Synchronisation multi-sites, et les connexions API tierces nécessitent toutes des investissements supplémentaires dans l’infrastructure.

Architecture cloud héberge la plateforme de contrôle d’accès sur un serveur cloud distant. Les contrôleurs de porte se connectent via TCP/IP et communiquent avec la plateforme cloud via Internet. Gestion des titres d’identité, Journal des événements, et la configuration système sont toutes accessibles depuis n’importe quel appareil avec un navigateur. Les déploiements multi-sites partagent une seule plateforme de gestion — un seul tableau de bord pour 50 Emplacements répartis dans trois pays. Les connexions API tierces aux logiciels RH et paie sont généralement plus simples dans l’architecture cloud car le point d’accès API est une URL cloud stable plutôt qu’une IP serveur local.

La limitation est la dépendance au réseau. Un contrôleur de porte qui dépend d’une connexion cloud en temps réel pour chaque vérification des identifiants échoue en cas de panne réseau à moins que le contrôleur ne maintienne un cache local d’identifiants en solution de secours. Confirmez le comportement de basculement de tout système de portes connecté au cloud avant de le spécifier pour un environnement où la fiabilité du réseau n’est pas garantie.

Architecture hybride Lance un cache contrôleur local pour une vérification infaillible des identifiants, parallèlement à la synchronisation cloud pour la gestion et le reporting. C’est l’architecture la plus pratique pour la plupart des déploiements multi-sites d’entreprise — la résilience locale pour les opérations de portails, Commodité cloud pour la gestion et l’intégration. L’IronmanPortail de tourniquets basé sur le cloud Platform prend en charge une architecture hybride avec basculement de cache local et synchronisation des identifiants gérés par le cloud.

Logique anti-retour en arrière dans les systèmes de portes intégrées

L’anti-passback est l’une des fonctionnalités d’intégration les plus fréquemment citées — et l’une des moins comprises par les primo-accédants.

L’anti-passback empêche qu’un identifiant soit utilisé pour entrer dans une zone que le système estime déjà avoir franchie — sans enregistrement de sortie intermédiaire. En termes pratiques: un employé entre par la porte A avec sa carte. Un collègue demande à emprunter la carte pour entrer par la porte B. Le système sait que la Carte X est déjà à l’intérieur de la Zone 1 et n’est pas sorti. La porte B refuse la deuxième tentative d’entrée sur cette carte, car le système affiche la carte X comme étant déjà à l’intérieur.

Anti-recul dur refuse la tentative d’entrée avec une alarme de porte. L’utilisateur doit contacter la sécurité ou utiliser un processus d’auto-libération pour réinitialiser l’enregistrement.

Anti-retour doux enregistre l’événement anti-passback et alerte le tableau de bord de gestion mais ouvre toujours la porte. Cela convient aux environnements où l’application ne doit pas bloquer physiquement les mouvements — les hôpitaux et établissements publics où bloquer l’accès pourrait créer un risque pour la sécurité — mais où le dossier d’anomalie doit tout de même être enregistré à des fins d’audit.

Réinitialisation anti-retour en retour basé sur le temps efface l’enregistrement d’état d’entrée/sortie de toutes les créances à un intervalle défini — minuit chaque jour, par exemple. Cela évite les anomalies héritées (un employé qui est sorti par une porte d’urgence non surveillée) de bloquer définitivement une accréditation sans nécessiter d’intervention manuelle informatique.

Gestion de l’intégration des portes de tourniquets multi-sites

Pour les organisations ayant plusieurs sites — campus d’entreprise, Ministères, Facultés universitaires, ou les chaînes de vente —Intégration du système de porte à tourniquets Across Sites nécessite une couche de gestion centralisée qui gère la synchronisation des identifiants, Agrégation du journal d’événements, et alerter le routage sur tous les sites depuis une interface unique.

Dans une architecture multi-sites, chaque contrôleur de porte se connecte à la plateforme centrale de contrôle d’accès via TCP/IP. Modifications des accréditations apportées à la plateforme centrale — nouvelles inscriptions de personnel, Mises à jour sur les permissions, départs — propagation simultanée vers tous les sites connectés. Un membre du personnel ajouté au système dans une ville est autorisé sur tous les sites connectés en quelques secondes après la confirmation d’inscription.

Les journaux d’événements de tous les sites se regroupent sur la plateforme centrale — ce qui permet de voir un enregistrement complet des mouvements pour chaque individu à tous les emplacements dans un seul rapport, sans interroger chaque contrôleur de site séparément.

Le routage d’alerte à grande échelle nécessite des règles d’escalade définies: quels événements génèrent des alertes immédiates, qui sont enregistrés pour un examen quotidien, et qui déclenchent une réponse de sécurité physique. Sans règles définies, Une installation multi-sites génère plus d’alertes qu’aucune équipe ne peut traiter de manière significative — ce qui sape la valeur d’audit du système intégré.

LePorte de contrôle d’accès du campus et lePorte d’accès aux installations gouvernementales tous deux supportent la connectivité TCP/IP multi-sites et la gestion centralisée pour les organisations gérant plusieurs points d’entrée à travers des emplacements physiques distribués.

Là où l’intégration du système de portail à tourniquet offre le plus de valeur

Gouvernement et installations sécurisées

Les bâtiments gouvernementaux exigent la journalisation des événements d’accès la plus rigoureuse, Application de la zone, et la capacité d’audit des traces de tout type de déploiement.Intégration du système de portail à tourniquet avec les plateformes RH et de gestion de la sécurité de l’établissement gouvernemental, cela garantit que chaque entrée accréditée est liée à une identité vérifiée, qui accédent à Windows correspondent aux dossiers de nomination ou d’emploi, et que chaque événement soit enregistré selon la norme requise par les audits de conformité. LePortail tourniquet pour bâtiments gouvernementaux et lePorte d’accès aux installations gouvernementales Les deux supportent la pile d’intégration complète nécessaire au déploiement conforme.

Campus d’entreprise

Les grands campus d’entreprise gèrent des centaines voire des milliers de mouvements quotidiens de personnel à travers plusieurs points d’entrée, Étages, et les zones.Intégration du système de portail à tourniquet avec la plateforme RH, il automatise le suivi des assiduités sur l’ensemble du campus — confirmations de service, Conformité à l’accès aux zones, et les registres de départ sont tous transférés au système de paie sans intervention manuelle. L’intégration BMS traduit les données d’occupation confirmées en contrôles CVC et d’éclairage — réduisant la consommation d’énergie dans les ailes inoccupées sans dépendre des plannings.

Étude de cas: Déploiement du lobby de la porte de vitesse des Pays-Bas

L’IronmanHall du bâtiment du tourniquet de la porte de vitesse des Pays-Bas Une étude de cas montre comment le matériel de speed gate se connecte à une plateforme de contrôle d’accès multi-locataires dans un bâtiment commercial européen — où la conformité au RGPD, Gestion des accréditations multi-locataires, et le rapport d’occupation en temps réel est tous requis simultanément par le même système de portes. Cet exemple de déploiement reflète la portée typique d’intégration d’entreprise pour un bâtiment commercial moderne dans une juridiction soumise au RGPD.

Pour toute la gamme d’environnements où des systèmes de portes intégrés sont déployés, leAperçu des solutions couvre les configurations d’intégration sectorielles.

RGPD et conformité des données dans les systèmes intégrés de portes

QuandIntégration du système de porte à tourniquets relie les données d’événements de la porte aux plateformes RH, Systèmes de présence, et bases de données de gestion des visiteurs, elle crée une chaîne de traitement des données personnelles relevant de l’article du RGPD 5 et Article 6 exigences dans les déploiements sous juridiction européenne.

Chaque journal d’événements d’entrée contenant un identifiant identifiable, Nom, ou la référence biométrique est une donnée personnelle. La base légale du traitement de ces données — généralement un intérêt légitime pour la gestion des accès des employés ou un consentement explicite pour les identifiants biométriques — doit être documentée avant que le système ne collecte les données, Pas après.

Les règles de conservation des données doivent définir la durée pendant laquelle les journaux d’événements de la porte sont conservés, Que se passe-t-il avec les registres de présence après la fin d’une relation d’emploi, et comment les registres de visite des visiteurs sont anonymisés ou supprimés à la fin de la période de conservation définie. La plupart des besoins opérationnels sont satisfaits par un journal d’événements continus de 90 jours pour l’audit du contrôle d’accès et une conservation de 12 mois pour les registres de présence liés à la conformité de la paie. Toute rétention au-delà de cette période nécessite une justification documentée.

Pour les systèmes intégrés qui exportent les données d’événements vers des plateformes RH ou paie externes, un accord de traitement des données entre le responsable des données (L’exploitant de l’installation) et le traitement de données (le fournisseur de logiciels RH) est exigé par l’article du RGPD 28. Cela doit être en place avant que la connexion API ne soit activée et que les données ne commencent à circuler.

Erreurs courantes d’intégration et comment les éviter

Spécifier un protocole sans vérifier la compatibilité des contrôleurs. Une intégration spécifiée TCP/IP qui arrive sur place et découvre que le contrôleur de porte ne prend en charge que Wiegand nécessite un achat imprévu du convertisseur et un délai de mise en service. Confirmez le support du protocole au niveau du contrôleur de porte — et pas seulement au niveau de la plateforme de contrôle d’accès — avant de finaliser la spécification.

Ne pas tester la connexion API sous des volumes d’événements réalistes. Une intégration API qui fonctionne parfaitement à 5 les événements par seconde échouent sous le 50 À 100 Événements simultanés par seconde générés par un pic matinal sur plusieurs voies. Testez la chaîne d’intégration complète sous un trafic de pointe simulé avant de transférer le système au client.

Construire des règles anti-passback sans définir de flux de travail d’exception. Processus anti-passback sans exception définie — pour les sorties de porte d’urgence, Redémarrage du système, et les overrides manuelles — crée des identifiants verrouillés qui nécessitent une intervention informatique pour être réinitialisés. Définissez le flux de travail des exceptions avant la mise en service et donnez au personnel de sécurité l’autorité et les outils nécessaires pour résoudre les anomalies de retour sans ouvrir de ticket informatique.

Connexion des données de porte à des plateformes RH sans documentation GDPR. Démarrer les flux de données entre le contrôleur de porte et un système RH avant de documenter la base légale, Accord de traitement des données, et la politique de rétention crée une exposition rétroactive à la conformité. Complétez la documentation RGPD avant l’activation du premier appel API.

Ne pas planifier la latence de synchronisation des identifiants entre les sites. Dans les déploiements multi-sites, Une révocation de crédent doit se propager à toutes les portes connectées avant que l’ancien titulaire puisse tenter d’y accéder. La fenêtre de synchronisation — généralement quelques secondes pour les systèmes cloud, les procès-verbaux potentiels pour des installations multi-sites sur site doivent être compris et pris en compte dans le processus de démontage. Un employé licencié qui peut encore s’inscrire pendant une fenêtre de synchronisation de 10 minutes représente un réel risque d’accès dans des environnements à haute sécurité.

FAQ: Intégration du système de porte à tourniquets

Qu’est-ce que l’intégration du système de portails à tourniquet?

Intégration du système de portail à tourniquet est le processus de connexion du contrôleur matériel d’une porte de tourniquet à des plateformes logicielles externes — telles que les logiciels de contrôle d’accès, Systèmes RH et paie, Plateformes de gestion des visiteurs, vidéosurveillance, et les systèmes de gestion des bâtiments — pour que les événements de porte, Données d’accréditation, et les permissions d’accès se déplacent automatiquement entre les systèmes sans transfert manuel de données. La connexion passe par un protocole de communication (Wiegand, RS485, TCP/IP) ou une API ouverte, selon la plateforme et l’infrastructure.

Quels protocoles de communication une porte de tourniquet utilise-t-elle pour l’intégration des systèmes?

Les quatre protocoles principaux sont Wiegand (Héritage, à sens unique, Courtes lignes de câbles), RS485 (Double sens, Longues lignes de câbles, Exportation du système de présence), TCP/IP (Connecté au réseau, Intégration cloud et entreprise), et OPEN API/REST API (connexion flexible à la plateforme tierce pour les RH, ERP, et systèmes personnalisés). Le protocole correct dépend de la longueur du câble, Infrastructures existantes, Plateformes cibles d’intégration, et si le système doit fonctionner de manière indépendante lors des coupures réseau.

Une porte de tourniquet peut-elle s’intégrer aux logiciels RH et paie ??

Oui. Une porte tourniquet avec sortie RS485 ou TCP/IP exporte les événements d’entrée et de sortie horodatés vers un logiciel de gestion des assiduités, qui se synchronise avec les plateformes RH et paie à des intervalles définis. Cela élimine la saisie manuelle de la feuille de temps, confirme la présence réelle du service par rapport aux heures prévues, et élimine le risque de coups de poing en couple. La plupart des plateformes standard de gestion des ressources humaines et de paie acceptent les données de présence via l’exportation série RS485 ou la connexion API TCP/IP. L’intégration est configurée pendant la mise en service et ne nécessite aucun transfert manuel de données une fois en service.

Qu’est-ce qu’un anti-passback dans un système de portail tourniquet?

L’anti-retour-retour est une règle logique dans le système de contrôle d’accès qui empêche qu’un identifiant soit utilisé pour entrer dans une zone dans laquelle il est déjà enregistré — sans enregistrement de sortie intermédiaire. Cela empêche le partage d’identifiants entre utilisateurs. Un anti-retour ferme refuse l’entrée et déclenche une alerte. Un anti-retour doux enregistre l’événement et alerte le tableau de bord mais ouvre toujours la porte. L’anti-passback basé sur le temps réinitialise les enregistrements d’état d’entrée/sortie à un intervalle défini pour empêcher les anomalies héritées de bloquer définitivement les identifiants.

L’intégration d’un système de portail tourniquet doit-elle utiliser une architecture cloud ou sur site?

L’architecture cloud convient aux déploiements multi-sites, Exigences de gestion à distance, et des environnements où les connexions d’API tierces aux plateformes RH et paie sont prioritaires. L’architecture sur site convient aux installations ayant des exigences de souveraineté des données, Environnements classifiés, ou une infrastructure internet peu fiable où le basculement local est non négociable. L’architecture hybride — cache local pour le basculement opérationnel plus synchronisation cloud pour la gestion — est le choix le plus pratique pour les déploiements multi-sites d’entreprise nécessitant à la fois résilience et gestion à distance.